O que é o CipherTrust Data Security Platform?

O CipherTrust é uma plataforma unificada de segurança de dados que permite descobrir, proteger e controlar dados sensíveis em qualquer ambiente – on-premise, cloud ou híbrido. Integrando diversos módulos, a solução garante conformidade com normas como LGPD, GDPR, PCI DSS, HIPAA e ISO 27001, e permite a implantação de uma estratégia Zero Trust centrada em dados.

A Era da Proteção de Dados

Em um mundo digital em constante evolução, onde dados são ativos estratégicos e alvo frequente de ameaças, garantir a segurança das informações não é uma opção – é uma necessidade crítica. Violações de dados, ataques internos e exigências regulatórias tornam imprescindível a adoção de soluções robustas de proteção e governança da informação.

Neste contexto, o CipherTrust Data Security Platform da Thales se consolida como uma das soluções mais completas e eficazes do mercado global. Desenvolvida para proteger dados em repouso, em trânsito e em uso, a plataforma oferece visibilidade, controle e criptografia inteligente com alta escalabilidade.

Para quem o CipherTrust é recomendado?

O CipherTrust é ideal para empresas que:

- Manipulam grandes volumes de dados sensíveis, como informações pessoais, financeiras, de saúde ou de clientes;

- Atuam em setores como pagamentos, financeiro, varejo, telecomunicações, saúde, educação, indústria e governo;

- Estão em processo de migração ou operação em ambientes cloud, multi-cloud ou híbridos;

- Precisam garantir conformidade regulatória rigorosa;

- Têm estrutura complexa com diversas ferramentas de segurança pouco integradas.

Quando considerar o CipherTrust?

A adoção do CipherTrust deve ser considerada nos seguintes momentos estratégicos:

- Antes da migração para nuvem, para garantir a segurança dos dados desde o provisionamento;

- Durante a avaliação de conformidade com normas como LGPD, PCI DSS, HIPAA;

- Ao implementar arquitetura Zero Trust com foco na proteção de dados e acessos;

- Após incidentes de vazamento de dados ou falhas de auditoria;

- Quando é necessário centralizar e unificar a gestão de chaves e criptografia.

Casos de Uso e Exemplos Práticos

- Empresas de pagamentos precisam proteger dados de cartão de crédito (PAN) e dados sensíveis armazenados, utilizando tokenização e criptografia com gestão de chaves integrada a HSM.

- Hospitais e operadoras de saúde podem restringir o acesso a dados clínicos e manter trilhas de auditoria completas para LGPD e HIPAA.

- Instituições financeiras centralizam o gerenciamento de chaves criptográficas e aplicam controle granular por identidade e aplicação.

- E-commerces e SaaS evitam o uso indevido de dados de clientes com criptografia em tempo real e segregam responsabilidades com controle de acesso baseado em políticas.

Diferenciais e Benefícios da Solução CipherTrust

- Plataforma Unificada: gerenciamento de criptografia, tokenização e chaves em um único ambiente

- Gestão Centralizada de Chaves (KMIP): controle completo sobre ciclo de vida de chaves

- Tokenização com e sem Vault: proteção de dados sem expor dados reais

- Integração com HSMs: alta segurança física com dispositivos de hardware (como payShield 10K)

- Data Discovery & Classification: identifica dados sensíveis em qualquer local

- Controle de acesso baseado em identidade: integração com LDAP, AD e autenticação multifator

- Auditoria e logs: trilhas completas para investigação e conformidade

O que muda na rotina da empresa com CipherTrust

- Para a área de TI e Segurança: mais controle, automação de políticas, visibilidade de riscos e simplificação na gestão de criptografia.

- Para os tomadores de decisão: redução de riscos operacionais, atendimento a requisitos legais e proteção da reputação da marca.

- Para o negócio como um todo: maior agilidade para operar em ambientes digitais com confiança, protegendo ativos e clientes.

A CipherTrust Data Security Platform, da Thales, é uma plataforma robusta e escalável desenvolvida para atender aos mais altos requisitos de segurança, conformidade e governança de dados. Sua estrutura modular permite que empresas adotem soluções de forma progressiva, de acordo com suas prioridades de proteção e maturidade em cibersegurança.

A seguir, detalhamos os principais módulos que compõem essa poderosa solução, com foco em seu funcionamento, aplicações práticas e benefícios para as empresas.

CipherTrust Manager

O que é: É o núcleo da plataforma CipherTrust, responsável por orquestrar todos os outros módulos. Atua como console central de administração para gestão de chaves criptográficas, políticas de segurança e integração com dispositivos HSM (inclusive o payShield 10K para pagamentos).

Aplicações práticas:

- Centraliza o controle de segurança em múltiplos ambientes (on-premise, multi-cloud, SaaS).

- Garante total visibilidade e padronização na proteção de dados críticos.

- Fornece APIs robustas para integração com soluções legadas ou modernas.

Benefícios:

- Governança simplificada

- Redução de erros operacionais

- Suporte à conformidade com PCI DSS, LGPD, ISO 27001, HIPAA, entre outros

Data Discovery and Classification

O que é: Ferramenta de varredura inteligente de dados que localiza, classifica e categoriza informações sensíveis em repositórios estruturados (como bancos de dados) e não estruturados (planilhas, arquivos, e-mails etc).

Aplicações práticas:

- Identifica onde estão os dados pessoais, financeiros, de saúde, etc.

- Apoia projetos de adequação à LGPD e PCI DSS com mapeamento completo de dados.

Benefícios:

- Redução de riscos de vazamento de dados sensíveis

- Base para definição de políticas de criptografia e tokenização

- Auxílio em auditorias de conformidade

Transparent Encryption

O que é: Camada de criptografia transparente de arquivos e volumes, feita em tempo real, sem necessidade de alteração nas aplicações ou no fluxo operacional.

Aplicações práticas:

- Protege arquivos em servidores, estações de trabalho e armazenamento em rede.

- Ideal para ambientes com sistemas legados ou alta criticidade operacional.

Benefícios:

- Implantação rápida

- Zero impacto para usuários e sistemas

- Proteção persistente, mesmo em casos de roubo ou acesso físico ao dispositivo

Application Encryption

O que é: Módulo que integra a criptografia diretamente nas aplicações corporativas, protegendo dados no momento da captura ou geração, ainda no ponto de entrada.

Aplicações práticas:

- Aplicações de pagamento, ERPs, CRMs, sistemas médicos e financeiros.

- Ideal para proteção de campos sensíveis como CPF, cartão de crédito, senhas e documentos.

Benefícios:

- Redução do escopo de compliance

- Garantia de proteção desde a origem dos dados

- Customização granular do que, quando e como criptografar

Tokenization & Vaultless Tokenization

O que é: Transforma dados sensíveis em tokens irreversíveis, que mantêm o formato original, mas não revelam informações reais. A versão vaultless permite esse processo sem a necessidade de banco de dados dedicado.

Aplicações práticas:

- Proteção de dados de cartão, CPF, contas bancárias e identificadores pessoais.

- Útil para ambientes com múltiplas integrações e alto volume de dados.

Benefícios:

- Redução do escopo PCI

- Reversibilidade controlada e segura

- Agilidade de implementação com baixo impacto operacional

Key Management

O que é: Gerenciamento centralizado e seguro de chaves criptográficas, incluindo chaves externas utilizadas em serviços como AWS KMS, Azure Key Vault e Google Cloud KMS.

Aplicações práticas:

- Ambientes multicloud e híbridos que precisam consolidar políticas e governança de chaves.

- Criação, rotação e revogação de chaves conforme normas regulatórias.

Benefícios:

- Unificação de gestão de chaves

- Minimização de falhas humanas e operacionais

- Redução de custos com múltiplos sistemas de gerenciamento

Secrets Management

O que é: Gestão segura de senhas, tokens, certificados e credenciais de aplicações, com controle de acesso e auditoria integrada.

Aplicações práticas:

- Proteção de segredos usados por scripts, pipelines DevOps, containers e microserviços.

- Alternativa segura ao armazenamento de senhas em arquivos de configuração ou variáveis de ambiente.

Benefícios:

- Redução de riscos de exposição acidental

- Automação de rotação de segredos

- Integração com plataformas de orquestração (Kubernetes, Jenkins, etc.)

Access Control

O que é: Controle granular de acesso a arquivos e dados com base na identidade do usuário, função, local, horário e contexto de acesso.

Aplicações práticas:

- Garante que apenas usuários autorizados, nos contextos corretos, possam acessar ou modificar informações protegidas.

- Impede movimentações laterais em caso de credenciais comprometidas.

Benefícios:

- Implementação de políticas Zero Trust

- Redução do risco interno (insider threats)

- Registro de logs e trilhas de auditoria para conformidade

CipherTrust File Activity Monitoring (FAM)

Visibilidade Total para Dados Não Estruturados (atualizado 17.06.2025)

Na era da explosão de dados, proteger informações sensíveis vai muito além de bancos de dados estruturados. Arquivos, documentos, planilhas, PDFs, imagens e dados dispersos em servidores, nuvem e file shares representam uma superfície crítica de risco — e muitas vezes negligenciada.

A novidade da Thales, CipherTrust File Activity Monitoring (FAM), chega para transformar a maneira como as empresas monitoram, classificam e protegem dados não estruturados.

Por que essa solução (FAM) é disruptiva?

O FAM permite que as empresas monitorem, em tempo real, quem acessa, modifica, move ou exclui qualquer arquivo sensível — seja em servidores locais, em nuvem ou em compartilhamentos. Vai além de um simples log: oferece insights impulsionados por IA que identificam comportamentos de risco, violações de políticas e possíveis ameaças internas.

Principais Benefícios:

- Visibilidade completa de acesso e movimentações de dados não estruturados.

- Identificação automática de dados sensíveis (PII, financeiros, dados regulatórios).

- Detecção proativa de anomalias, comportamento suspeito e riscos internos.

- Dashboard centralizado e intuitivo para governança, gestão de riscos e compliance.

- Relatórios prontos para atender normas como LGPD, GDPR, PCI DSS e HIPAA.

Segurança e Compliance como vantagem competitiva com FAM

Com o CipherTrust FAM, as empresas não apenas garantem conformidade regulatória, mas também blindam seus ativos mais críticos contra vazamentos, ransomware e ameaças internas — tudo isso sem impactar a produtividade ou exigir mudanças na infraestrutura existente.

FAM e integração nativa com a plataforma CipherTrust

Ao combinar o FAM com os módulos de Tokenização, Criptografia Transparente e Gerenciamento de Chaves, é possível alcançar uma estratégia de proteção de dados de ponta a ponta, cobrindo desde o dado estruturado até o não estruturado, seja on-premises, multi-cloud ou híbrido.

Thales CipherTrust e Segurança Quântica

A entropia quântica gerada no ecossistema Thales, especificamente através da integração da plataforma CipherTrust com os Hardware Security Modules (HSMs) da linha Thales Luna, utiliza princípios da física quântica para gerar números verdadeiramente aleatórios (QRNG - Quantum Random Number Generator). Isso é crucial para a criptografia pós-quântica (PQC), pois impede que computadores quânticos futuros prevejam chaves de criptografia baseadas em padrões matemáticos.

Qual o nível de entropia gerada?

Alta Qualidade (Quantum Enhanced): A Thales utiliza geradores quânticos, como os chips da Quantis (ID Quantique) ou módulos Quside, embutidos ou conectados aos HSMs Luna.

Mínimo de Entropia Quântica: Soluções parceiras (como Quside) garantem mais de 90% de "quantum min-entropy" (uma medida rigorosa de aleatoriedade) na saída.

FIPS 140-2 Level 3: A solução conjunta QRNG + Thales Luna HSM é certificada FIPS 140-2 Nível 3. Isso significa que a entropia é gerada, manipulada e armazenada dentro de um limite criptográfico seguro.

Como e onde a entropia quântica pode ser aplicada?

A entropia é usada para "semear" (seed) geradores de números pseudo-aleatórios, tornando-os imunes a previsões.

Onde (Casos de Uso)

Gerenciamento de Chaves de Criptografia: Geração de chaves mestres fortes para CipherTrust Manager.

Criptografia Pós-Quântica (PQC): Preparação para algoritmos resistentes a quântica.

Tokenização e OTP: Geração de tokens únicos e senhas de uso único (OTP).

Assinatura Digital e PKI: Assinaturas de código e certificados digitais.

IoT: Autenticação de dispositivos em escala.

Como é Aplicada: O CipherTrust Manager utiliza o Luna HSM para gerar essas chaves de alta entropia, que são então distribuídas para criptografar arquivos, bancos de dados e nuvens.

Como atestar seu nível de entropia?

A atestação é feita através de certificações e monitoramento contínuo:

Certificação FIPS 140-2/140-3: A Thales garante que o módulo de criptografia e a fonte de entropia cumpram os rigorosos padrões do NIST.

Monitoramento da Fonte Quântica (DISC/Quside): O módulo Quside (e parceiros) utiliza protocolos como DISC (Source-Device Independent Self-Certification) para medir e certificar continuamente a quantidade de entropia quântica sendo gerada.

Testes Estatísticos: O HSM realiza testes de saúde estatísticos (Health Testing) na fonte de entropia para assegurar que ela não se torne previsível.

Qual módulo CipherTrust gera a entropia?

O CipherTrust Data Security Platform utiliza a linha Thales Luna Network HSM (especialmente as séries Luna 7 e T-Series) para essa finalidade.

O QRNG chip (quantis ou similar) é embutido dentro do HSM, atuando como a fonte de entropia de Hardware (True RNG).

A "chave" para a segurança quântica é a capacidade do Luna HSM de integrar essa fonte de entropia quântica externa ou interna (via parceiros como ID Quantique, Quantum Dice ou Quside) para garantir a "Quantum-Safe Security".

Para alcançar o nível de entropia quântica (QRNG) no ecossistema Thales, a arquitetura mestre combina o CipherTrust Data Security Platform (CDSP) como o cérebro do gerenciamento e o HSM Luna (Série T ou 7) como a raiz de confiança e fonte física da entropia.

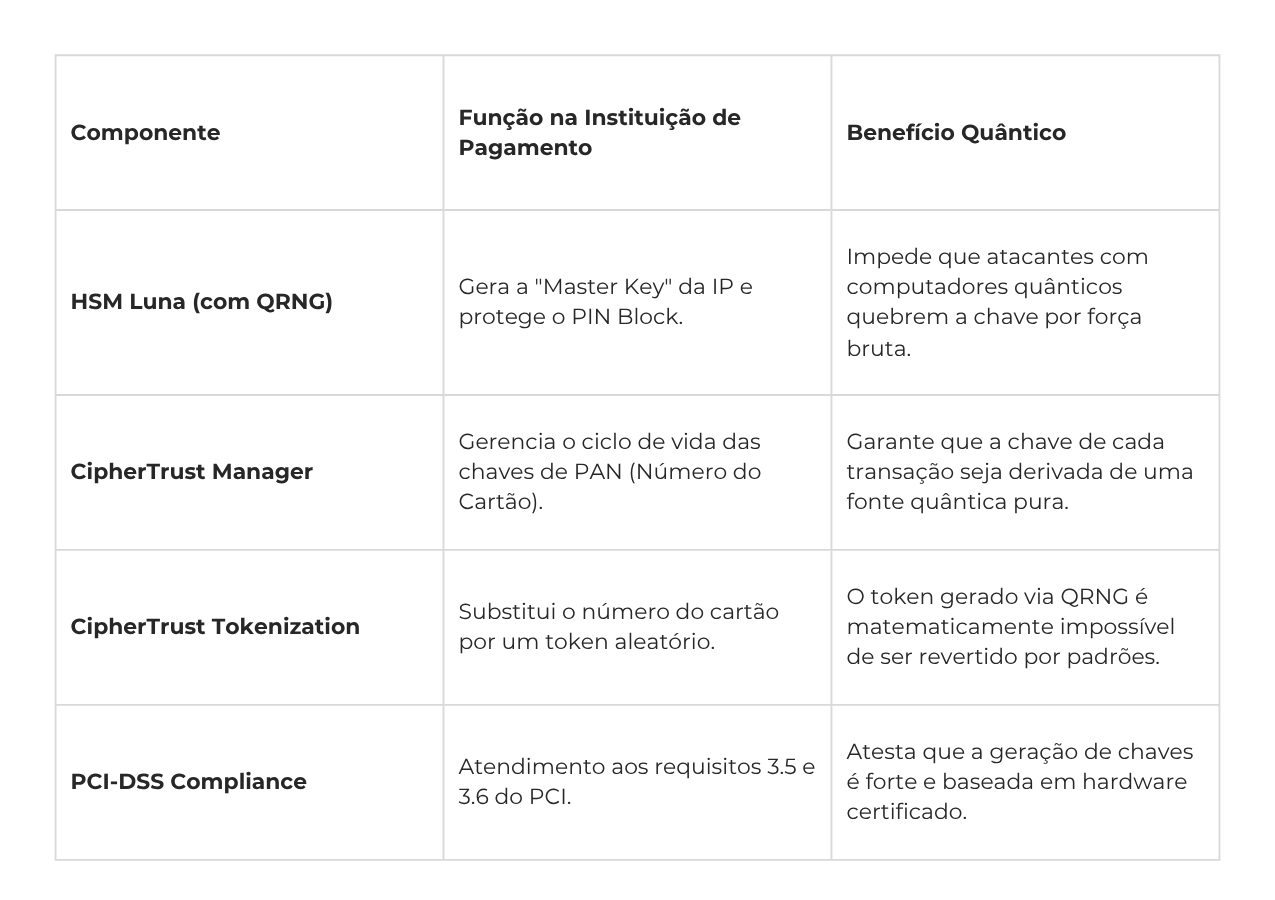

Exemplo com entropia quântica aplicada a uma instituição de pagamento (IP)

Compliance (PCI-DSS) e a baixa latência são críticos para instituições de pagamentos. Hipoteticamente, veja como estruturar esse projeto:

1. Arquitetura do Projeto (visão em camadas)

A arquitetura funciona como uma pirâmide, onde a base garante a aleatoriedade quântica e o topo entrega o serviço de pagamento:

Camada de Entropia (Fundação): HSM Luna equipado com o chip de QRNG (Quantum Random Number Generator). Ele gera os números verdadeiramente aleatórios que "semeiam" (seed) todo o sistema.

Camada de Gestão (CipherTrust Manager): O CipherTrust atua como o Virtual Appliance (ou físico) que se conecta ao HSM. Ele utiliza a entropia do Luna para gerar e rotacionar chaves de criptografia para os dados dos portadores de cartão.

Camada de Aplicação (Consumidores): Suas APIs de pagamento, bancos de dados e serviços de tokenização se comunicam com o CipherTrust para cifrar/decifrar dados sem nunca "ver" a chave mestra.

2. Passo a Passo para Montagem

Sizing de Performance: Determine quantas transações por segundo (TPS) sua IP processa. Isso define o modelo do HSM Luna (ex: A750 ou A790).

Integração Luna + CipherTrust: Configure o CipherTrust para usar o HSM Luna como seu Key Vault de Hardware. A partir desse momento, qualquer chave gerada no CipherTrust terá "DNA" de entropia quântica.

Implementação de Conectores: Utilize os conectores nativos do CipherTrust (CTE para proteção de arquivos/DBs ou CT-Tokenization) para não precisar reescrever o código da sua aplicação de pagamento.

Alta Disponibilidade (HA): Em pagamentos, o downtime é crucial. Monte um cluster de pelo menos dois HSMs Luna em data centers distintos sincronizados pelo CipherTrust.

3. Visão da arquitetura em uma instituição de pagamento (com entropia quântica)

4. Diferencial Estratégico: "Quantum Leap"

Ao apresentar esse projeto, o argumento vencedor é a Agilidade Criptográfica. Se amanhã um algoritmo (como o RSA) for declarado inseguro devido à computação quântica, sua IP já possui a fonte de entropia necessária para migrar para algoritmos PQC (Post-Quantum Cryptography) apenas alterando uma configuração no CipherTrust, sem trocar o hardware.

Parceria First Tech Tecnologia + Thales

Segurança com Expertise e Confiança

A First Tech Tecnologia é uma integradora e parceira oficial e estratégica da Thales no Brasil. Com mais de 30 anos no mercado e referência em criptografia para transações de pagamentos.

Esta parceria permite à First Tech implementar o CipherTrust com conhecimento técnico e estratégico, adaptando cada projeto à realidade e necessidades do cliente, garantindo segurança, conformidade e eficiência.

Segurança que Evolui com o Negócio

Proteger dados é uma parte essencial da estratégia de crescimento e continuidade das empresas.

Com o CipherTrust, sua empresa ganha visibilidade sobre seus dados, protege ativos com criptografia robusta, controla acessos com inteligência e mantém a conformidade com regulações complexas, tudo isso com suporte de um parceiro especialista como a First Tech Tecnologia.

Converse com o time de especialistas da First Tech e descubra como o Thales CipherTrust pode transformar a postura de segurança da sua empresa.

Atualizado em 08/04/2026